gaura periculoasă în Windows 7

După cum știm, cele mai cunoscute și moderne de operare Windows găuri nenumărate și bug-uri. Există o gaură, ceea ce îl face ușor pentru a obține în jurul valorii de parola contului. Gaura din sistem, de fapt, grave și chiar periculoase. Dacă lucrați într-o bancă, o instituție publică sau o societate în care fiecare stație de lucru este umplut cu un secret comercial solid, atunci cu siguranta nevoie pentru a elimina acea gaura.

Esența găurilor este după cum urmează:

În Windows Bun venit, puteți apela apăsând SHIFT de cinci ori aplicație „Sticky Chei“, iar această aplicație va rula cu permisiuni de administrator ridicate. Există o gaură care vă permite să înlocuiască lansarea „Sticky Keys“ de pe ecranul de întâmpinare de pe linia de comanda „cmd“ este, de asemenea, ridicat. Și acest lucru nu trebuie să fie în posesia unor utilități terțe părți pentru a hack un cont. Tot ceea ce este necesar - este mâinile, răbdare și cunoștințe despre cum să facă acest lucru.

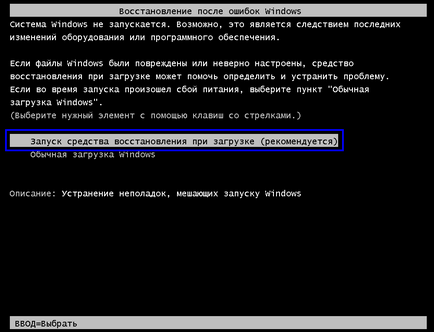

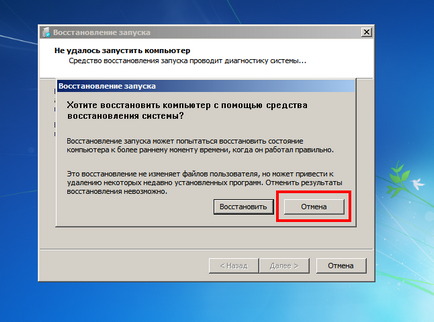

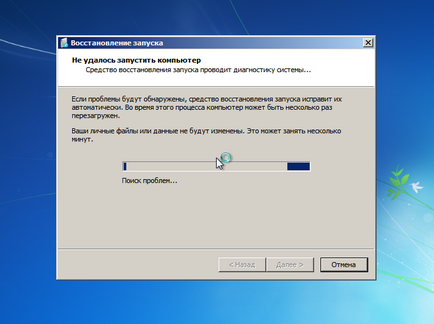

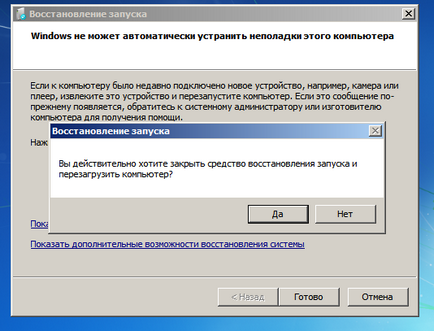

În timpul pornirii, Windows 7/8 este necesară pentru a provoca o „Startup Repair Run“ prin apăsarea butonului Reset / alimentare de pe unitatea de sistem.

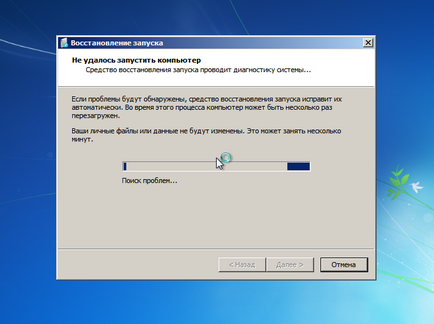

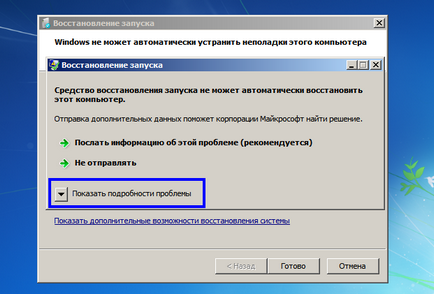

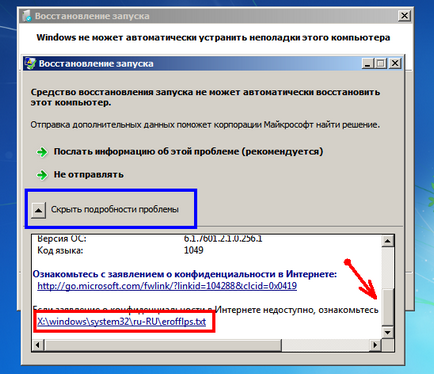

Întreaga gaura este că instrumentul de recuperare se execută cu permisiuni de administrator ridicate. Vom continua. Etapa începe rezolvarea problemelor, și atunci sistemul poate solicita o confirmare pentru recuperarea sistemului, în acest caz, faceți clic pe Anulare. Ei bine, uneori, nu cere, dar esența rămâne aceeași.

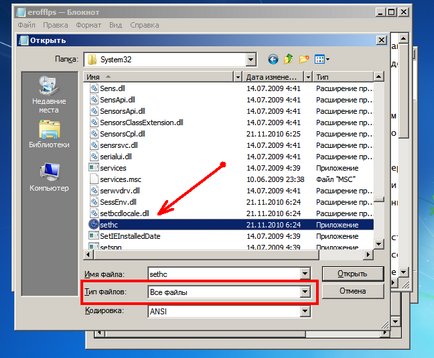

Deci, Notepad deschis. Acum, faceți clic pe „Fișier“ - „Open“ tranzitează directorul rădăcină de sistem „D: \ Windows \ System32 \“ (litera partiției de disc se modifică automat după instrumente de recuperare de pornire) și căutați „sethc.exe“ app, acest lucru este aplicația cheie lipirea.

Redenumirea „sethc.exe“ la altceva, cum ar fi „sethc-rem.exe“.

Mai mult, suntem în căutarea în același director ca „cmd.exe“ linia de comandă și copiați copia în același folder, și apoi redenumiți „cmd - kopiya.exe“ pe „sethc.exe“.

Efectuat. Închideți cu grijă toate ferestrele, reporniți sistemul.

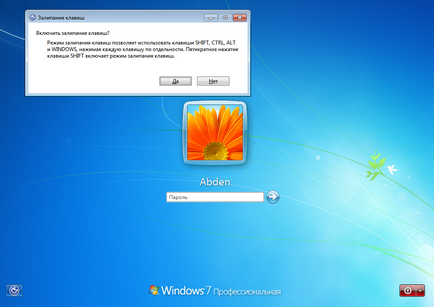

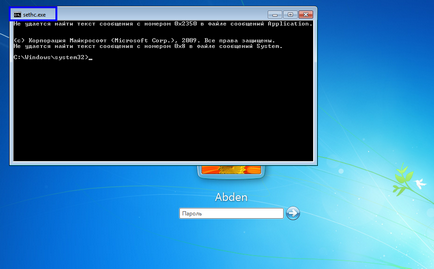

Acum, ecranul Bun venit de cinci ori apăsați tasta SHIFT de pe tastatură. Acesta ar trebui să înceapă un prompt de comandă în permisiuni de administrator ridicate. Dar, în același timp, să acorde o atenție la titlul ferestrei prompt de comandă! Sistemul de gândire pe care o numim Sticky Keys și a petrecut comanda.

Oricine cunoaște linia de comandă, se poate reseta cu ușurință parola pentru contul.

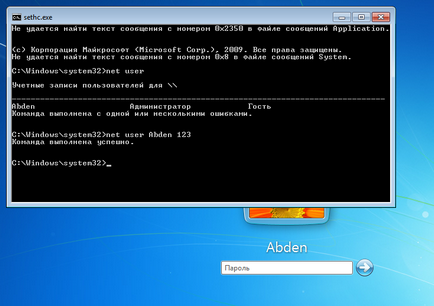

Uite ce conturi exista pe computer, introduceți comanda:

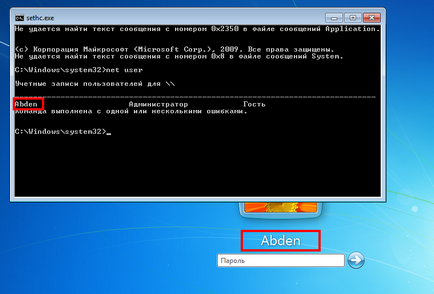

comanda „utilizator Net“ va afișa toate conturile. În acest caz, reseta sau schimba parola de la contul Abden de înregistrare. Schimbarea parolei la 123. Introduceți următoarea comandă:

> Net utilizator Abden 123

Parola a fost schimbata cu succes. Rămâne să vă conectați.

Dupa cum se poate vedea, gaura este foarte critică. Nu am putut face toate astea dacă nu a provocat „Reparare la pornire“. Vă reamintesc că automată „Startup Repair“ începe cu drepturi administrative ridicate, tocmai din acest motiv am reușit să redenumiți aplicația prin intermediul notebook-ului.

Cât de aproape această gaură?

„Startup Repair“ poate fi oprit. Nu contează cât de mulți au încercat să provoace „Startup Repair“ atacator, acesta nu va funcționa. Cineva ar putea crede - „Dar instrumentul de recuperare poate fi accesat prin apăsarea F8 \ F9». Adevărat, este posibil! Dar! Această metodă începe cu drepturi reduse. Astfel, în directorul de sistem „C: \ Window \“ nu obține o dețin cu privire la orice modificări. Vei vedea mesajul - „Acces interzis“

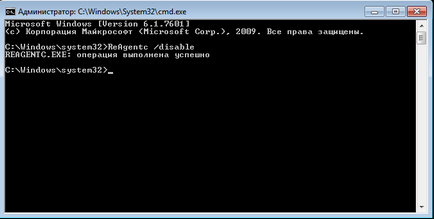

Pentru a dezactiva „Startup Repair“, executați linia de comandă „cmd“ în calitate de administrator și tastați următoarea comandă:

> Reagentc / dezactivare

Notă: „reagentc“ aplicație se află în directorul de sistem „c: \ windows \ system32 \“

În plus, este de dorit să dezactivați în BIOS de boot CD-ROM și USB stabilit, de asemenea, o parolă pe BIOS-ul. Faptul că contul poate fi piratat prin intermediul CD Live sau un disc de instalare boot loader. Prin CD-ul de instalare, aveți posibilitatea să executați o linie de comandă și de a face orice modificări ale sistemului.