Scoateți virusul care ascunde foldere și se aplică pentru memorii flash USB

Scoateți virusul care ascunde foldere și se aplică pentru memorii flash USB

Tot timpul bun de zi! Astăzi, aș dori să vorbesc despre un virus care se raspandeste prin intermediul internetului, LAN, acceleratoare flash. Acest virus are caracteristicile unui rootkit, troian, vierme. Virusul se determină ca:

- Trojan.Siggen2.28594 în DrWeb Antivirus.

- W32 / Dx.VUM tr în Fortinet Antivirus !.

- Worm.Win32.AutoRun.hdf la Kaspersky Lab.

Acest virus a fost dezvoltat de programatori romani si proiectat pentru 32 de biți platforma de operare Windows cu procesor x86 (tip de fișier - portabil executabilă, PE).

Virusul conține câteva fișiere de bază.

Cum de a face vizibile fișierele de viruși și dosare ascunse, consultați articolul >> = Arată fișierele ascunse și virusul foldere <<=

• mdhevw.exe (opțional, poate fi orice * .exe) atribute de fișier în fișierul:

Produce bibliotecă de sistem kernel32.dll import (LoadLibraryA GetProcAddress.);

• fișier sdata.dll (practic constant în toate versiunile). Prânz folosind UPX. Atribute în fișierul:

Un sistem de biblioteci de import: kernel32.dll (LoadLibraryA GetProcAddress VirtualProtect VirtualAlloc VirtualFree ....),

advapi32.dll (RegCloseKey), Ntdll.dll (ZwOpenProcess), oleaut32.dll (SysFreeString), user32.dll (CharNextA);

• autorun.inf (fișier de legare este esențială pentru proliferare). Atribute în fișierul:

fișier autorun.inf Conținut:

- virusul este încorporat în \ Documents and Settings \ All Users \ Application Data \ (Windows XP) sau \ Users \ All Users \ (Windows Vista și Windows 7) creează catalog srtserv;

- mdhevw.exe autorun.inf și copiat în directorul rădăcină al tuturor discurile locale și amovibile;

-mdhevw.exe autorun.inf și, de asemenea, copiat în rădăcina unităților mobile conectate nou.

- la fel ca în registru, virusul creează un motiv pentru acțiuni suplimentare.

Acesta este creat cu valoarea parametrului srtserv

C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ mdhevw.exe (vWindows Vista și Windows 7 - C: \ Utilizatori \ Toți utilizatorii \ srtserv \ mdhevw.exe);

- ca blocurile de boot virus OSWindows în Safe Mode, elimina cheile de registry corespunzătoare;

- virus previne de asemenea deconectarea discuri amovibile (folosind pictograma în siguranță a unui extract);

În general, nu este foarte bun, iar virusul este foarte enervant și se amintește în mod constant în timp ce conectarea mass-media amovibil. În universitatea unde lucrez, la momentul scrierii, este peste tot, ca domnii elevii sunt „raznoschikami“, această infecție ... Dar acum nu e vorba de asta.

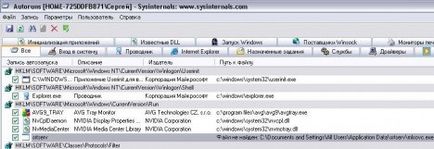

Virusul poate fi determinată folosind AutoRuns. Acest utilitar afișează toate procesele care se execută în legătură cu sistemul mai detaliat pot fi găsite în articol Autoruns-funcții sau cum să găsească manual virusul.

AutoRuns este prezența unui fișier suspect în pornire.

Pentru a elimina virusul sdata / srtserv există mai multe moduri de sistem de operare. Ne vom uita la o serie de metode.

Metoda numărul unu: îndepărtarea virusului sdata / srtserv manual.

1) Pentru a elimina virusul manual avem nevoie de utilitate AutoRuns. Ea ne arată în detaliu, care de la început. Noi găsim procesul rău intenționat și ștergeți-l.

2) Apoi trebuie să finalizeze procesul de Process Explorer utilitate. Cu acest utilitar elimina proces rău intenționat (de la biblioteca sdata), care curge de catalog:

C: \ Documents and Settings \ All Users \ Application Data \ srtserv \

În Windows Vista și Windows 7:

Alternativ, puteți reporni sistemul de operare și de boot timp fara acest proces, așa cum am șters-o din pornire.

Important! În directorul rădăcină al toate unitățile locale și mass-media amovibil pe care doriți să-l ștergeți fișierele și autorun.inf mdhevw.exe.

Și, în cele din urmă a verifica software-ul antivirus cu baze de date actualizate ale computerului de viruși pentru a vă asigura că totul a fost îndepărtat.

În acest moment, un număr mare de CD-uri live, cum ar fi Windows miniPE sau ERD Commander;

Voi da un exemplu pentru disc ERD Commander.

- introduceți discul în ERD Commander CD-ROM-ul și reporniți calculatorul;

- la timpul de boot vom merge în BIOS (tasta del, F2, Esc);

- setat să pornească de pe / unitatea și stochează DVD-CD;

- în continuare în meniul Windows XP Recovery Wizard vyberaem Descărcați ERD Commander și apăsați Enter;

- După încărcarea desktop. du-te la My Computer;

- in catalog

\ Documents and Settings \ All Users \ Application Data \ (Windows XP)

- în directoarele rădăcină de toate unitățile locale se vor șterge și fișiere și mdhevw.exe autorun.inf;

Apăsând Start - Instrumente de administrare - RegEdit;

- du-te la ramura de registru

- Acum trebuie să eliminați un parametru cu o valoare srtserv

C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ mdhevw.exe

în Windows Vista și Windows 7

- Atunci du-te la ramura de registru

- Este necesar să se verifice valoarea parametrului Shell (valoare trebuie să fie Explorer.exe);

- De asemenea, verificați parametrul valoare Userinit (ar trebui să fie C: \ Windows \ System32 \ userinit.exe);

- Atunci aproape Registry Editor;

- reporniți computerul.

- încărcare pentru Windows în modul normal;

- Dacă primiți un mesaj că profilul de utilizator după o repornire nu este găsit, procedați în felul următor:

Start -> Run ... -> în caseta Deschidere, tastați regedit-> OK;

- dezvăluie ramura de registru

- îndepărtați valoarea parametrului srtserv

C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ mdhevw.exe

în Windows Vista și Windows 7

Start -> Run ... -> ENTER regsvr32 / i shell32.dll-> OK;

- va RegSvr32 fereastra de mesaj «DllRegisterServer și DllInstall în Shell32.dll finalizat cu succes„. faceți clic pe OK;

- pentru a se asigura că sistemul nu este re samozarazilas sistemul de dezactivare a restaura (sau curățați manual informațiile de sistem director de volum);

- fișiere de internet Clean cache;

- Acum antivirus scanează sistemul cu baze de date proaspete.

Mai convenabil, pentru că totul se întâmplă în mod automat.

Pentru această metodă, avem nevoie de utilitate avz.

Despre modul de utilizare avz pot fi găsite și în alte articole de pe site-ul nostru.

Și așa am descărca vz, despachetați, executați în numele administratorului avz.exe fișier.

Apoi, du-te la File -> Run Script.

Și inserați script-ul de mai jos:

începe

SearchRootkit (true, true);

SetAVZGuardStatus (Adevărat);

QuarantineFile ( 'C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ slmvsrv.exe', '');

QuarantineFile ( 'C: \ Documents and Settings \ All Users \ Application Data \ msuwarn \ slgssrv.exe', '');

QuarantineFile ( 'C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ sdata.dll', '');

TerminateProcessByName ( 'c: \ Documents and Settings \ tuturor utilizatorilor \ Application \ srtserv \ slmvsrv.exe');

DeleteFile ( 'c: \ Documents and Settings \ tuturor utilizatorilor \ Application \ srtserv \ slmvsrv.exe');

DeleteFile ( 'C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ sdata.dll');

DeleteFile ( 'C: \ Documents and Settings \ All Users \ Application Data \ msuwarn \ slgssrv.exe');

RegKeyParamDel ( 'HKEY_LOCAL_MACHINE', 'Software \ Microsoft \ Windows \ CurrentVersion \ Run', 'msuwarn');

DeleteFile ( 'C: \ Documents and Settings \ All Users \ Application Data \ srtserv \ slmvsrv.exe');

RegKeyParamDel ( 'HKEY_LOCAL_MACHINE', 'Software \ Microsoft \ Windows \ CurrentVersion \ Run', 'srtserv');

DeleteFile ( 'C: \ WINDOWS \ system32 \ cmdow.exe');

DeleteFileMask ( 'C: \ Documents and Settings \ All Users Application Data \ msuwarn \', '* *', true);

DeleteDirectory ( 'C: \ Documents and Settings \ All Users \ Application Data \ msuwarn');

DeleteFileMask ( ': \ Documents and Settings \ All Users Application Data \ srtserv \', '* *.', Adevărat);

DeleteDirectory ( ': \ Documents and Settings \ All Users Application Data \ srtserv \');

BC_ImportDeletedList;

ExecuteSysClean;

BC_Activate;

ExecuteRepair (8);

RebootWindows (true);

end.

Notă: Numele de fișiere în caractere aldine în acest script poate fi diferit, deoarece virusul este modificat în mod constant, astfel încât să fie atent și expunerea, datorită erorii specificați corect numele de fișiere care, la rândul lor, sunt situate în \ srtserv \

Apoi, reporniți computerul.

Iată câteva tehnici pentru care ar face lumea un mai curat!

Îți place? Partajați acest lucru cu prietenii tai!